近期有些网友想要了解Linux怎样设置用户的密码强度策略的相关情况,小编通过整理给您分享一下。

在当今数字化时代,系统安全至关重要,而用户密码是保护系统的第一道防线。Linux 作为广泛应用的操作系统,其密码强度策略的设置直接关系到系统的安全性。本文将详细介绍如何在 Linux 中设置用户密码强度策略,帮助你有效提升系统的安全性。

为什么需要设置密码强度策略?

密码是用户身份验证的核心,弱密码容易被破解,导致系统被入侵。通过设置密码强度策略,可以强制用户创建复杂且难以猜测的密码,从而降低安全风险。Linux 提供了多种工具和配置选项,帮助管理员实现这一目标。

使用 PAM 模块设置密码强度

PAM(Pluggable Authentication Modules)是 Linux 中用于管理认证的模块化框架。通过配置 PAM,可以轻松实现密码强度策略。

1. 安装 libpam-pwquality 模块

首先,确保系统中安装了 libpam-pwquality 模块。在大多数基于 Debian 的系统中,可以通过以下命令安装:

sudo apt-get install libpam-pwquality在基于 Red Hat 的系统中,使用:

sudo yum install libpwquality2. 配置 pwquality.conf 文件

安装完成后,编辑 /etc/security/pwquality.conf 文件,设置密码强度规则。以下是一些常用配置项:

minlen:密码最小长度,默认值为 9。dcredit:密码中至少包含的数字数量。ucredit:密码中至少包含的大写字母数量。lcredit:密码中至少包含的小写字母数量。ocredit:密码中至少包含的特殊字符数量。maxrepeat:密码中允许的最大连续重复字符数。

例如,要求密码至少 12 个字符,包含至少 1 个大写字母、1 个小写字母、1 个数字和 1 个特殊字符,可以这样配置:

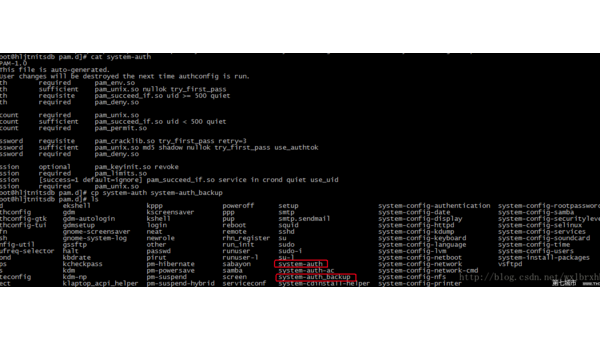

minlen = 12dcredit = -1ucredit = -1lcredit = -1ocredit = -1maxrepeat = 33. 修改 PAM 配置文件

接下来,编辑 /etc/pam.d/common-password 文件(Debian 系统)或 /etc/pam.d/system-auth 文件(Red Hat 系统),添加以下行:

password requisite pam_pwquality.so retry=3这行配置表示使用 pam_pwquality 模块进行密码强度检查,并在用户输入不符合要求的密码时,允许重试 3 次。

使用 passwd 命令设置密码策略

除了 PAM 模块,Linux 还提供了 passwd 命令,用于设置用户密码策略。

1. 设置密码过期时间

通过 passwd 命令,可以设置密码的过期时间,强制用户定期更换密码。例如,设置密码 90 天后过期:

sudo passwd -x 90 username2. 设置密码最短使用期限

为了防止用户频繁更改密码,可以设置密码的最短使用期限。例如,设置密码至少使用 7 天后才能更改:

sudo passwd -n 7 username3. 设置密码过期警告

在密码过期前,系统会向用户发送警告。可以设置警告天数,例如在密码过期前 7 天发送警告:

sudo passwd -w 7 username使用 chage 命令管理用户密码策略

chage 命令是另一个强大的工具,用于管理用户密码策略。

1. 查看用户密码信息

使用以下命令查看用户的密码信息:

sudo chage -l username2. 设置密码过期时间

与 passwd 命令类似,chage 也可以设置密码过期时间:

sudo chage -M 90 username3. 设置密码最短使用期限

设置密码最短使用期限:

sudo chage -m 7 username4. 设置密码过期警告

设置密码过期前的警告天数:

sudo chage -W 7 username总结

通过合理设置 Linux 用户密码强度策略,可以显著提升系统的安全性。本文介绍了使用 PAM 模块、passwd 命令和 chage 命令来配置密码策略的方法。希望这些内容能帮助你更好地保护 Linux 系统,防止未经授权的访问。

在实际操作中,建议根据具体需求调整密码策略,确保既安全又方便用户使用。定期审查和更新密码策略,也是保持系统安全的重要步骤。