如何修复漏洞如何修复漏洞

作者

在数字时代,网站安全已成为每个站长必须重视的课题,面对潜在的安全威胁,及时修复漏洞不仅是技术需求,更是对用户信任的守护,本文将系统介绍修复漏洞的实用方法,帮助您构建更安全的网络环境。

漏洞识别:安全防护的第一步

漏洞可能存在于代码、服务器配置或第三方组件中,常见类型包括SQL注入、跨站脚本(XSS)、文件上传漏洞等,建议通过以下方式主动发现风险:

- 使用自动化扫描工具(如OpenVAS、Nessus)定期检测

- 人工代码审计,重点关注用户输入验证和权限控制模块

- 监控安全社区通报的零日漏洞预警

- 分析服务器日志中的异常访问模式

漏洞评估:建立优先级处理机制

发现漏洞后需立即评估风险等级:

- 高危漏洞:可能导致数据泄露或系统瘫痪的缺陷,需24小时内处理

- 中危漏洞:影响部分功能但不会扩散的安全问题,应在72小时内修复

- 低危漏洞:存在理论风险但难以利用的瑕疵,可纳入常规更新计划

修复方案设计与实施

根据漏洞类型采取针对性措施:

-

代码层修复

- 对用户输入实施严格过滤和转义处理

- 使用参数化查询杜绝SQL注入

- 实施CSRF令牌验证机制

-

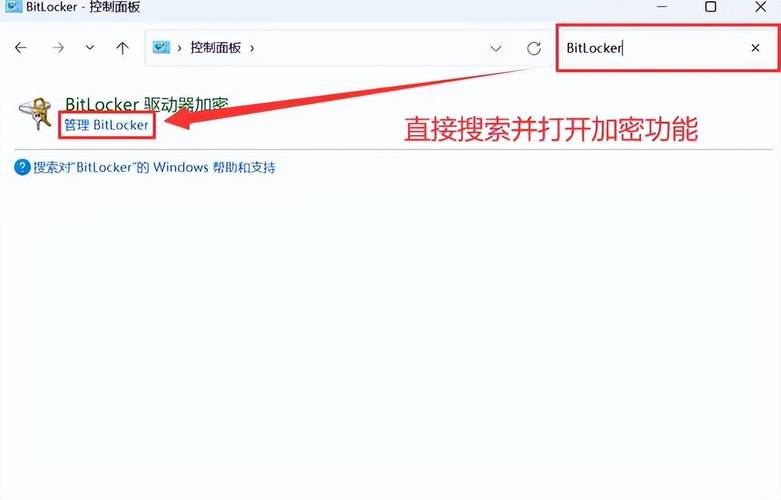

服务器加固

- 及时更新操作系统和中间件补丁

- 配置最小权限原则,禁用不必要的服务

- 设置Web应用防火墙(WAF)规则

-

第三方组件管理

- 建立组件清单并订阅安全通告

- 定期更新至官方稳定版本

- 移除已停止维护的依赖库

验证与测试

修复完成后必须进行验证:

- 对修补位置进行专项渗透测试

- 通过自动化工具复核漏洞是否彻底消除

- 在测试环境进行回归测试,确保不影响现有功能

- 对相关功能模块进行72小时异常监控

建立长期防护体系

漏洞修复不应是临时应对,而应融入持续运维流程:

- 制定季度安全审计计划

- 建立漏洞响应SOP(标准操作程序)

- 对开发团队进行安全编码培训

- 部署实时入侵检测系统

网站安全是一场持续的战斗,没有任何系统能绝对免疫漏洞,真正的防护在于建立快速响应机制和预防性维护体系,作为网站运营者,我们既要保持对技术风险的敬畏,也要具备主动防御的意识和能力——这不仅关乎数据安全,更是对用户责任的具体实践。

目录