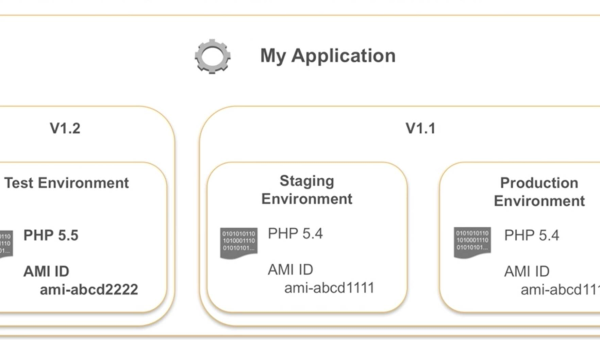

AWS Elastic Beanstalk 环境变量:敏感数据加密与动态注入方案

在现代云应用开发中,AWS Elastic Beanstalk 是一个备受青睐的平台,它能够简化应用的部署和管理。然而,在实际应用中,敏感数据的安全性和灵活性管理常常成为开发者关注的重点。本文将围绕 AWS Elastic Beanstalk 环境变量的敏感数据加密与动态注入方案展开讨论,帮助开发者更好地保护应用的安全性,同时提升配置管理的效率。

一、环境变量在 AWS Elastic Beanstalk 中的作用

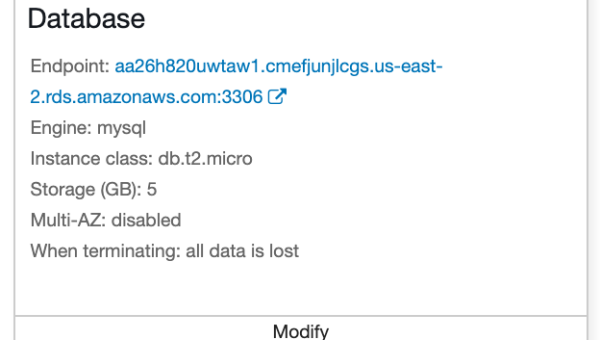

在 AWS Elastic Beanstalk 中,环境变量是一种常用的配置管理方式。通过设置环境变量,开发者可以将应用所需的配置信息(如数据库连接字符串、API 密钥等)与代码分离,从而提高应用的灵活性和安全性。然而,这些环境变量中往往包含敏感数据,如果处理不当,可能会导致数据泄露或其他安全问题。

环境变量的敏感数据风险

敏感数据(如 API 密钥、数据库密码等)如果直接存储在环境变量中,可能会面临以下风险:

- 明文存储风险:如果环境变量以明文形式存储,攻击者一旦获取到这些变量,就可以直接访问敏感资源。

- 配置泄露风险:在应用部署或配置文件共享过程中,敏感数据可能被意外泄露。

- 权限控制问题:如果环境变量的访问权限设置不当,可能会导致未经授权的用户获取敏感信息。

因此,在 AWS Elastic Beanstalk 中,如何安全地管理和加密环境变量中的敏感数据,成为一个亟待解决的问题。

二、敏感数据加密方案

为了保护环境变量中的敏感数据,开发者可以采用多种加密方案。以下是几种常见的加密方式及其在 AWS Elastic Beanstalk 中的应用。

1. 使用 AWS KMS 进行加密

AWS Key Management Service (KMS) 是一个全面的密钥管理服务,支持对称加密和非对称加密。通过 AWS KMS,开发者可以安全地加密和解密敏感数据。

实施步骤:

- 加密敏感数据:在将敏感数据存储到环境变量之前,使用 AWS KMS 对其进行加密。

- 存储加密后的数据:将加密后的数据存储在环境变量中。

- 解密数据:在应用运行时,通过 AWS KMS 解密敏感数据,并将其注入到应用中。

优势:

- 高安全性:AWS KMS 提供了强大的加密功能,并支持密钥轮换,确保敏感数据的安全性。

- 集成方便:AWS Elastic Beanstalk 与 AWS KMS 深度集成,开发者可以轻松实现加密和解密操作。

2. 使用第三方加密工具

除了 AWS KMS,开发者还可以选择其他第三方加密工具(如 OpenSSL)对敏感数据进行加密。这种方法适用于对加密流程有特殊需求的场景。

实施步骤:

- 加密敏感数据:使用 OpenSSL 或其他工具对敏感数据进行加密。

- 存储加密后的数据:将加密后的数据存储在环境变量中。

- 解密数据:在应用运行时,通过相应的解密工具获取明文数据。

优势:

- 灵活性:开发者可以根据需求选择不同的加密算法和工具。

- 成本控制:对于小规模应用,第三方工具可能更具成本效益。

三、环境变量的动态注入方案

在传统配置管理中,环境变量通常是静态的,这意味着一旦应用部署完成,环境变量的更改需要重新部署应用。为了提高配置管理的灵活性,动态注入方案应运而生。

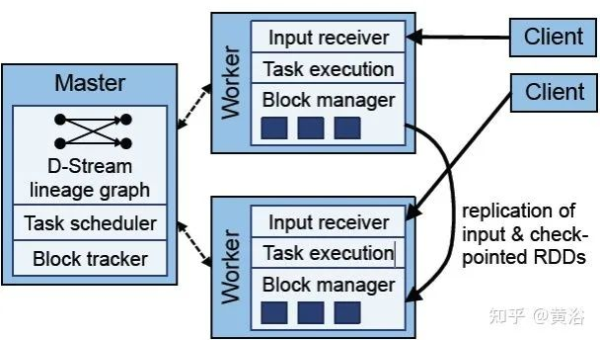

1. 动态注入的概念

动态注入是指在应用运行时,通过外部服务动态获取配置信息,并将其注入到应用中。这种方法避免了因静态配置导致的频繁部署问题,同时提高了系统的灵活性和可维护性。

2. 动态注入的实现方式

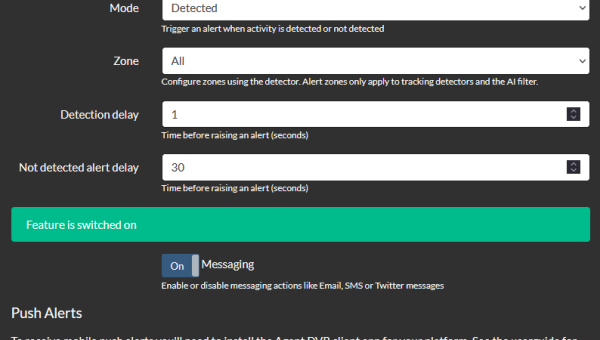

在 AWS Elastic Beanstalk 中,开发者可以通过以下方式实现环境变量的动态注入:

方式一:使用 AWS Systems Manager Parameter Store

AWS Systems Manager Parameter Store 是一个集中管理配置参数的服务,支持加密存储和动态获取参数。

- 存储敏感数据:将敏感数据存储在 Parameter Store 中,并设置适当的加密策略。

- 动态获取参数:在应用运行时,通过 AWS SDK 动态获取参数,并将其注入到应用中。

方式二:使用第三方配置管理工具

除了 AWS 原生服务,开发者还可以选择第三方配置管理工具(如 HashiCorp Vault)来实现动态注入。

- 存储敏感数据:将敏感数据存储在第三方工具中,并设置加密策略。

- 动态获取参数:通过工具提供的 API,动态获取配置参数,并将其注入到应用中。

优势:

- 灵活性:动态注入允许开发者在不重新部署应用的情况下,实时更新配置信息。

- 安全性:通过结合加密技术和动态获取机制,可以有效保护敏感数据的安全性。

四、敏感数据加密与动态注入的综合方案

为了最大化地提升敏感数据的安全性和配置管理的灵活性,开发者可以将加密技术和动态注入方案结合起来,形成一个完整的解决方案。

实施步骤:

- 加密敏感数据:使用 AWS KMS 或其他加密工具对敏感数据进行加密。

- 存储加密后的数据:将加密后的数据存储在 AWS Systems Manager Parameter Store 或其他配置管理工具中。

- 动态获取参数:在应用运行时,通过 AWS SDK 或第三方工具动态获取加密后的数据。

- 解密数据:在应用中使用相应的密钥对加密数据进行解密,并将其注入到应用中。

优势:

- 高安全性:通过加密技术和动态注入,确保敏感数据在存储和传输过程中的安全性。

- 灵活性:动态注入允许开发者在不重新部署应用的情况下,实时更新配置信息。

- 可维护性:集中管理配置参数,降低了系统的维护成本。

五、总结与展望

在 AWS Elastic Beanstalk 中,环境变量的敏感数据加密与动态注入方案是保障应用安全性和灵活性的重要手段。通过结合 AWS KMS 和 AWS Systems Manager Parameter Store 等服务,开发者可以构建一个高效、安全的配置管理方案。

未来,随着云原生技术的不断发展,动态注入和加密技术将更加智能化和自动化。开发者可以期待更多创新工具和技术的出现,进一步提升应用的安全性和管理效率。

希望本文能够为开发者在 AWS Elastic Beanstalk 的环境变量管理中提供有价值的参考,帮助大家更好地应对敏感数据的安全挑战。

推荐阅读

-

Linux如何设置环境变量永久生效

-

Heroku 环境变量管理:敏感信息保护与动态配置技巧

-

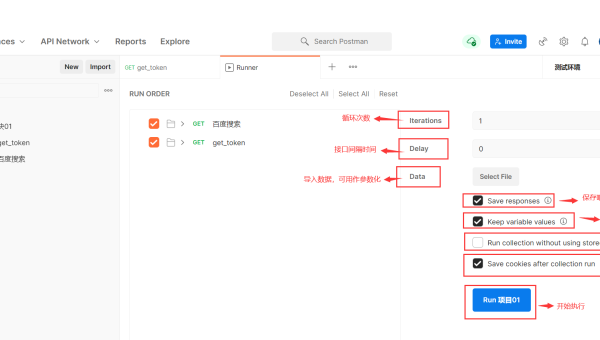

Postman 环境变量:多环境配置与动态参数传递实践

-

AWS Elastic Beanstalk 环境迁移:跨区域部署与数据同步方案

-

GitHub Codespaces 网络配置:代理设置与私有仓库访问方案

-

AWS Elastic Beanstalk 部署失败?5 步排查环境配置问题

-

AWS Elastic Beanstalk 与 CodePipeline 集成:持续交付最佳实践

-

Heroku vs AWS Elastic Beanstalk:快速部署 Web 应用的平台对比

-

AWS Elastic Beanstalk 弃用传闻?深度解析云平台演进与迁移策略

-

AWS Elastic Beanstalk vs ECS:快速部署 Web 应用的选择指南