移动定制路由器破解方法(无线路由器破解教程)

工作原理

1.扫描能够接收到的WIFI信号

2.抓取握手包(这一步的目的是为了验证WiFi密码是否正确)

3.使用WEB接口

4.启动一个假的AP实例来模拟原本的接入点

5.然后会生成一个MDK3进程。如果普通用户已经连接到这个WiFi,也会输入WiFi密码

6.随后启动一个模拟的DNS服务器并且抓取所有的DNS请求,并且会把这些请求重新定向到一个含有恶意脚本的HOST地址

7.随后会弹出一个窗口提示用户输入正确的WiFi密码

8.用户输入的密码将和第二步抓到的握手包做比较来核实密码是否正确

9.这个程序是自动化运行的,并且能够很快的抓取到WiFi密码

使用步骤

原理说完了,那么接下来说说使用步骤吧。这个工具已经被发布在Github上,大家可以前往下载。

git clone https://github.com/deltaxflux/fluxion.git

通过以下命令开启Fluxion。

./fluxion

Fluxion开启页面

随后Fluxion会让我们选择网卡和信道。网卡的话需要大家自己分辨,但是信道选项一般都是选择第一个(全部信道)。

网卡选择

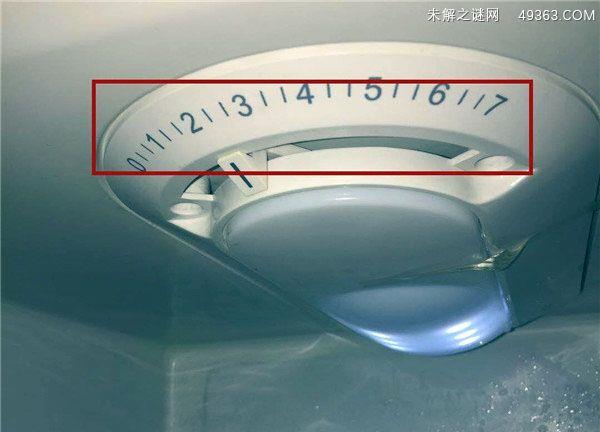

信道选择

选择完后它会对网卡周围的WiFi进行扫描,扫描到你要破解的WiFi后按Ctrl+C停止。

在这一步,我们选择自己想要破解的网络。如果我要破解列表内的第二个网络,那么就输入2。

选择要破解的网络

然后选择第一个选项建立一个虚假的AP。

选择攻击方式

这里会碰到一个选项叫你选择握手包的保存路径。你可以直接空格键跳过,这样握手包会默认保存在/root/Desktop/路径下。随后选择1,其目的是选择aircrack-ng开始抓取握手包。

握手包保存路径选项

握手包抓取选项

随后再选择1,这样会使目标WiFi的用户进行统一的一个分配。

新打开的两个窗口

抓完包后它会询问你选择一个WEB接口,这里我们选择1。

WBE接口选择

然后它会叫我们选择语言。这里我看了一下没中文版,大家自己看源码改改了。

语言选项

选择完语言后它会开启新的四个控制窗口,并且建立虚假的AP,用户分配等操作。

新开启的四个窗口

这时只要用户打开浏览器,就会转到输入WiFi密码的页面。

虚假的WiFi密码输入窗口

只要用户输入正确的WiFi密码,整个程序就会停止运行,并且会自动弹出正确的WiFi密码。

正确的WiFi密码

总结

突然想起在4年前还拿着BT Linux来跑pin码破解WiFi,经常一跑就是一个晚上。还是社工破解WiFi更加靠谱。