如何在CentOS中为PHP设置文件写权限?

CentOS PHP 写权限:深入解析与安全实践

当网站图片无法上传、缓存无法生成,甚至系统报告“Permission Denied”时,问题往往指向同一个核心:PHP脚本的写权限,在CentOS服务器上,这并非简单“开个权限”就能解决,而是一场涉及用户身份、目录归属与安全边界的精密配置。

权限基础:用户、组与文件系统

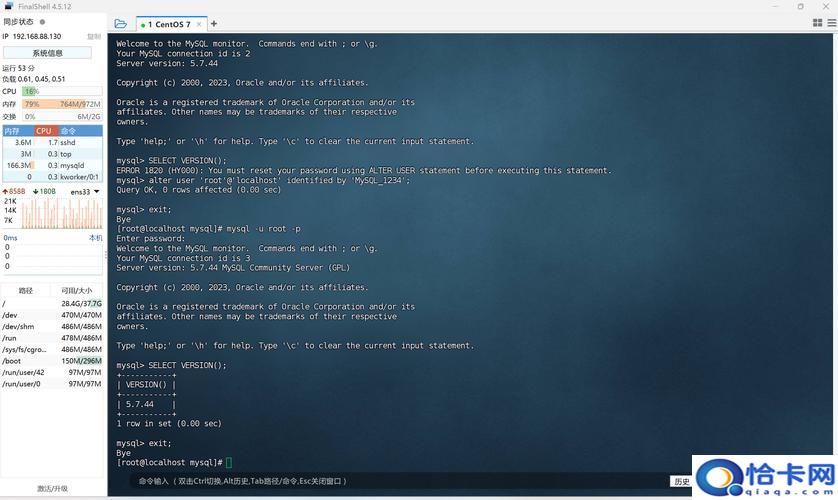

CentOS严格的权限模型是LinuX安全基石,每个文件/目录都有明确的属主(用户)和属组,通过 rwx(读、写、执行)权限控制访问,关键命令:

ls -l:查看权限与归属chown user:group file:更改属主与属组chmod 755 dir:设置权限(7=用户rwx,5=组rx,5=其他rx)

PHP执行的权限传递链

PHP脚本本身是静态文件,其执行时的“写操作”能力取决于运行PHP的进程身份:

- Web服务器用户身份:PHP通常通过Apache的

mod_php或独立的PHP-FPM运行。- Apache (

httpd):默认用户常为apache(CentOS 7)或www-data。 - PHP-FPM:可在

/etc/php-fpm.d/www.conf中配置user和group(如nginx)。

- Apache (

- 目标目录/文件的归属:PHP进程用户必须对目标位置拥有写权限(

w)。

实战配置:赋予安全写权限

-

确认PHP执行者身份

- Apache + mod_php:

ps aux | grep httpd查看主进程用户(通常是apache)。 - Nginx + PHP-FPM:检查

/etc/php-fpm.d/www.conf中的user和group值(如user = nginx,group = nginx)。

- Apache + mod_php:

-

调整目标目录归属与权限

- 推荐方案:修改目录属组

# 假设PHP运行用户组为'nginx',目标目录为'/var/www/uploads' chown -R :nginx /var/www/uploads # 将目录属组改为nginx chmod -R 775 /var/www/uploads # 属组拥有读写执行权限 usermod -a -G nginx your_ssh_user # 可选:将你的SSH用户加入nginx组,方便管理

- 备选方案:修改目录属主(需谨慎):

chown -R nginx:nginx /var/www/uploads chmod -R 755 /var/www/uploads

- 推荐方案:修改目录属组

-

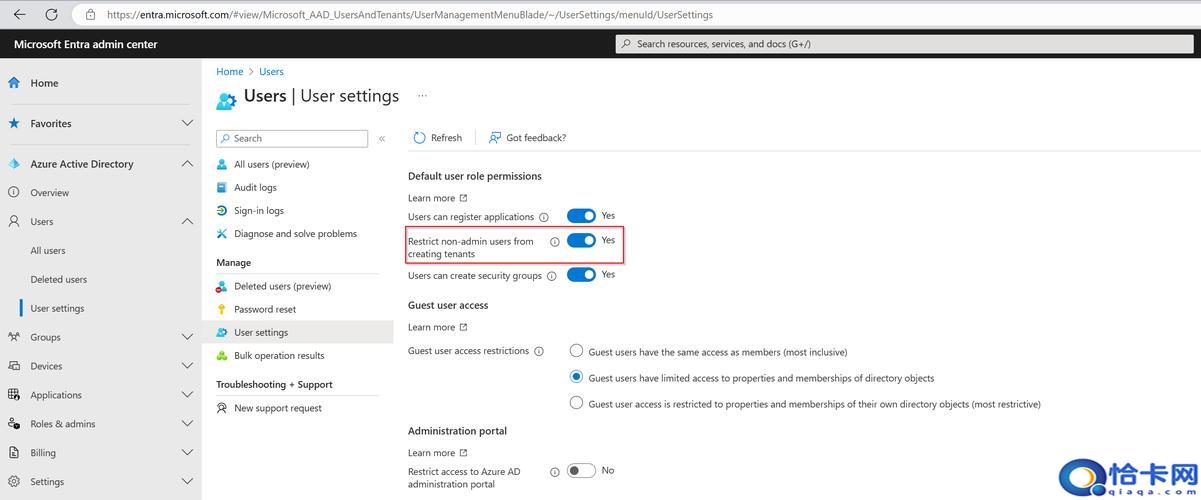

处理SELinux上下文(关键!) CentOS默认启用SELinux,即使权限正确也可能被拦截。

- 查看目录上下文:

ls -Zd /var/www/uploads - 修正为Web可写上下文(通常为

httpd_sys_rw_content_t):semanage fcontext -a -t httpd_sys_rw_content_t "/var/www/uploads(/.*)?" restorecon -Rv /var/www/uploads

- 查看目录上下文:

-

高级:使用ACL(Access Control Lists) 对特定目录精细化控制,不影响主权限:

setfacl -R -m u:nginx:rwx /var/www/uploads # 赋予nginx用户rwx权限 setfacl -R -d -m u:nginx:rwx /var/www/uploads # 设置默认ACL,新文件继承

安全准则:权限即攻击面

赋予PHP写权限意味着潜在风险,遵循最小权限原则:

- 精准定位:仅开放必需目录的写权限(如

uploads/,cache/),根目录保持只读。 - 隔离上传文件:确保上传目录无法执行PHP(如配置Nginx:

location ~* ^/uploads/.*\.php$ { deny all; })。 - 避免777权限:

chmod 777极度危险,暴露给所有用户,是重大安全隐患。 - 定期审计:检查关键目录权限与归属是否被意外更改。

调试:当权限依然失败

- 检查父目录权限:PHP进程需要对目标路径的每一级父目录拥有执行权限 (

x)。 - SELinux日志:

tail -f /var/log/audit/audit.log | grep avc查看SELinux拒绝记录。 - PHP错误日志:

tail -f /var/log/php-fpm/error.log或Apache的error_log。 - 进程真实用户:

ps aux | grep php确认PHP子进程实际运行的用户/组。

个人观点

CentOS服务器上PHP写权限的配置,远非一句 chmod -R 777 能敷衍了事,它是系统安全、服务稳定与功能需求的交汇点,理解用户身份传递、文件系统权限模型和SELinux强制访问控制,是Linux运维的必修课,每一次权限的开放,都应视为在安全防线上谨慎开启的一道门缝,而非拆除围墙,精确的配置与持续的安全意识,才是保障网站平稳运行的关键所在。

推荐阅读

-

qqmailplugin是什么文件夹?qqmailplugin文件夹可以删除吗?

在Windows系统文件资源管理器中,qqmailplugin文件夹常出现在用户目录或程序安装路径下,其名称中的"qqmail...

-

GPT-5版本有哪些?GPT-5标准版/Mini/Nano/Chat版的区别与使用场景详解

-

Win11激活码与产品密钥的区别及使用技巧解析

-

NAS和云盘有什么区别?家用NAS是否值得入手?

-

什么是公有云?初学者必须了解的云计算基础知识

-

Linux系统下查看和管理物理内存的命令汇总

-

NAS硬盘怎么选?机械盘、NAS盘、企业盘有何区别?

-

什么是电源时序器?电源时序器的基本原理与工作方式详解

-

windows.edb是什么文件?可以删除吗?有什么后果?

-

阿里云盾是什么?卸载阿里云盾有什么影响?